Erste Schritte¶

Das Referenzhandbuch der Panda GateDefender-Appliance ist in Abschnitte gegliedert, die der Struktur der Anwendungsmodule entsprechen.

Nachfolgend finden Sie einige grundlegende Informationen zum vorliegenden Handbuch, Erläuterungen zur erstmaligen Verwendung der Panda GateDefender-Appliance und einigen wichtigen Konzepten sowie Beschreibungen der wichtigsten Bestandteile der Panda-Weboberfläche.

Dokumentkonventionen¶

Zur Verbesserung der Lesbarkeit und Übersichtlichkeit dieses Dokuments werden verschiedene Konventionen angewandt:

Ein Tooltip wird angezeigt, wenn Sie die Maus über bestimmte Begriffe bewegen.

Kursivschrift wird verwendet, um nicht-interaktive Objekte oder Beschriftungen innerhalb der Weboberfläche (GUI) zu kennzeichnen. Wörter mit gestrichelter Unterstreichung kennzeichnen interaktive Objekte, z. B. Schaltflächen oder Hyperlinks.

Warnhinweise werden verwendet, um Elemente, Aktionen oder Aufgaben zu markieren, die besonderer Aufmerksamkeit bedürfen:

Warnung

Eine Änderung dieses Werts bewirkt einen Neustart des Dienstes!

Bemerkung

Sie können die Änderung auch später vornehmen.

Ein relevantes Thema oder Beispiel

Felder wie dieses („Thema“) enthalten Erläuterungen zu Themen, die ausführlicher behandelt werden sollen und für den betreffenden Abschnitt oder für bestimmte Konfigurationseinstellungen von Bedeutung sind. Zudem finden Sie darin einige Kurzanleitungen und Beispiele. Am unteren Ende können ein oder mehrere Links zu Online-Ressourcen aufgeführt sein.

Bei Sequenzen der Art Menüleiste ‣ Firewall ‣ Portweiterleitung/DNAT ‣ Systemregeln anzeigen müssen Sie auf jedes Element einzeln klicken, um zu einer speziellen Seite bzw. einem speziellen Konfigurationselement zu gelangen. Dieses Beispiel zeigt, wie Sie zur Seite gelangen, auf der die Konfiguration der Systemregeln des DNAT der Firewall angezeigt wird.

Bei Sequenzen der Art Menüleiste ‣ Firewall ‣ Portweiterleitung/DNAT ‣ [Regelliste] ‣ bearbeiten bedeutet [...] alternativ, dass eine große Anzahl von Objekten vorhanden ist (in diesem Fall eine Liste mit Firewall-Regeln), von denen eine zum Durchführen einer Aktion (Bearbeiten) ausgewählt werden muss.

Diese Sequenzen finden Sie auch in den Referenzfeldern („Siehe auch“) unterhalb eines Hyperlinks wie dem folgenden:

Siehe auch

- Netzwerkkonfiguration

- Menüleiste ‣ System ‣ Netzwerkkonfiguration

Über den Hyperlink gelangen Sie direkt zur Dokumentation. Die Sequenz unter dem Hyperlink erläutert, wie Sie von der Homepage zur Seite gelangen, auf der diese Funktion konfiguriert werden kann.

Einige im vorliegenden Handbuch verwendeten Begriffe sind im Glossar aufgeführt.

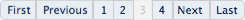

Die Zonen¶

Eines der wichtigsten Konzepte der Panda GateDefender-Appliance ist das Konzept der Zonen. Es beruht auf der Idee der Linux-Distribution IPCop, erreichbare Netzwerke zu schützen, indem man sie in verschiedene Segmente – in Zonen – zusammenfasst und Datenverkehr zwischen diesen Segmenten ausschließlich in bestimmte Richtungen erlaubt. Die vier Hauptzonen sind farblich gekennzeichnet und können mehrere zweckverwandte Server einer Workstation umfassen.

- ROT: das so genannte nicht vertrauenswürdige Segment – das WAN. Es umfasst alle Netzwerke außerhalb der Panda GateDefender-Appliance – vereinfacht gesagt das Internet – und ist die Quelle aller eingehenden Verbindungen. Dies ist die einzige Zone, die nicht verwaltet werden kann. Sie haben lediglich die Möglichkeit, den Zugriff von innen und außen zu bewilligen bzw. einzugrenzen.

- GRÜN: das interne Netzwerk – das LAN. Dies ist die am stärksten geschützte Zone. Die GRÜNE Zone ist für Workstations vorgesehen. Ein direkter Zugriff aus der ROTEN Zone sollte stets vermieden werden.

- ORANGE: Die Demilitarized Zone DMZ. Diese Zone sollte die Server enthalten, die zur Bereitstellung von Diensten (SMTP/POP, SVN, HTTP usw.) auf das Internet zugreifen müssen. Es empfiehlt sich, direkte Zugriffe aus der ROTEN Zone ausschließlich auf die ORANGE Zone zu beschränken. Sollte ein Angriffsversuch auf einen der Server gelingen, wird der Angriff innerhalb der DMZ gestoppt und der Zugriff auf die GRÜNE Zone verhindert. So bleiben sensible Informationen lokaler Maschinen innerhalb der GRÜNEN Zone geschützt.

- BLAU: die WiFi-Zone, die von drahtlosen Clients für den Internetzugriff genutzt werden sollte. Drahtlose Netzwerke sind oft nicht geschützt. Daher sollten sämtliche drahtlos verbundenen Clients in der für sie vorgesehenen Zone betrieben und der Zugriff auf andere Zonen – ausgenommen der ROTEN Zone – untersagt werden.

Die vordefinierten Firewall-Regeln der Panda GateDefender-Appliance verbieten den Netzwerkverkehr zwischen manchen Zonen. Zusätzlich zu den vier Hauptzonen gibt es zwei weitere Zonen, die jedoch nur bei einer komplexen Konfiguration verwendet werden: Die Zone „OpenVPN Client“ (auch VIOLETTE Zone genannt) und die HA-Zone. Diese speziellen Zonen werden als Netzwerke für OpenVPN-Remote-Benutzer verwendet, die eine Verbindung zur Panda GateDefender-Appliance möchten, sowie für den HA-Dienst. Standardmäßig werden hierfür die Netzwerke 192.168.15.0/24 bzw. 192.168.177.0/24genutzt. Diese Netzwerkbereiche sollten nicht in den Hauptzonen verwendet werden, besonders wenn Sie einen dieser Dienste nutzen möchten. Tatsächlich würden sich solche Netzwerke überschneiden, was zu möglichen unerwünschten Effekten führen kann. Sie können jedoch die IP-Bereiche dieser beiden Zonen bei der Einrichtung des OpenVPN- bzw. HA-Dienstes ändern.

Jeder Zone ist eine (Netzwerk-)Schnittstelle und eine IP-Adresse zugeordnet. Die Schnittstelle ist der (Ethernet- oder drahtlose) Port, über den der Netzwerkverkehr in die Zone gelangt. Die ROTE Schnittstelle ist somit der Port, über den Sie in die ROTE Zone und das Internet gelangen. Die IP-Adresse der Schnittstelle entspricht der <Zone>-IP. Das werksseitig definierte Netzwerk für die GRÜNE Zone lautet beispielsweise 192.168.15.0/24. Demnach ist der GRÜNEN Schnittstelle die IP-Adresse 192.168.15.1 – auch GRÜNE IP-Adresse genannt – zugeordnet.

Die Weboberfläche (GUI) der Panda GateDefender-Appliance¶

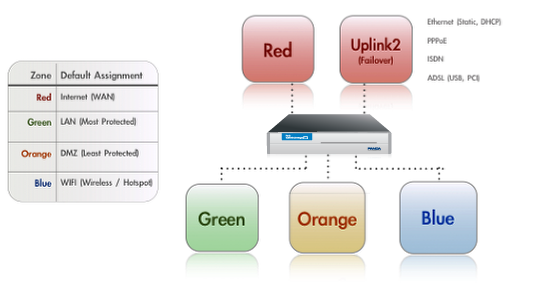

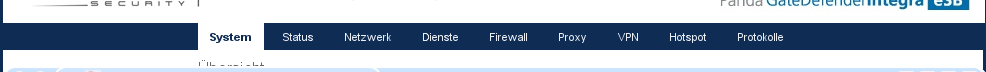

Die grafische Weboberfläche der Panda GateDefender-Appliance ist leicht zu bedienen und ist in fünf Hauptteile gegliedert: Den Seitenkopf, die Hauptmenüleiste, das Untermenü, den Hauptbereich und den Seitenfuß. Ein Screenshot der Weboberfläche – nachfolgend der Einfachheit halber GUI genannt – wird unten angezeigt.

Der Seitenkopf

Der Seitenkopf enthält auf der linken Seite das Panda-Logo. Rechts wird die entsprechende Panda GateDefender-Appliance und darüber die folgenden zwei Links angezeigt: ein Link zur Online-Dokumentation (Hilfe), der kontextabhängig ist (d. h. Sie können von der aktuellen Seite jeweils auf den entsprechenden Abschnitt in der Dokumentation zugreifen), sowie ein Link, über den Sie sich abmelden können. Dieser Teil ist fest und wird nicht modifiziert.

Der Seitenfuß

Der Seitenfuß befindet sich ganz unten auf der Seite. Er besteht aus zwei Textzeilen mit Informationen zur ausgeführten Panda GateDefender-Appliance. In der oberen Zeile (Status:) wird angezeigt, ob ein Uplink verbunden ist, und welcher (falls mehrere Uplinks definiert wurden) sowie die verstrichene Zeit (Betriebszeit:) seit der letzten Verbindungsherstellung und der Betriebszeit der Maschine. Dies entspricht der Ausgabe des Befehls Betriebszeit, d. h. dem Zeitraum seit dem letzten Start, der Benutzerzahl und der durchschnittlichen Last. Die Informationen werden bei einem Seitenwechsel aktualisiert. Die untere Zeile enthält die Versionsnummer der Anwendung zusammen mit dem Deployset, Copyright-Informationen und einem Link zur Panda Website.

Die Hauptnavigationsleiste

Die Hauptnavigationsleiste ist eine Menüleiste, in der auf Panda-blauem Hintergrund alle verfügbaren Bereiche der PandaGateDefender-Appliance angezeigt werden. Sie befindet sich direkt unter dem Seitenkopf. Wenn Sie auf den Namen eines Moduls (z. B. Dienste) klicken, werden die Farben invertiert, um das momentan verwendete Modul hervorzuheben. Beim Klicken auf ein Menüelement ändern sich auch das Untermenü auf der linken Seite und der Titel oben im Hauptbereich. Standardmäßig wird die GUI über das Menü System geöffnet.

Das Untermenü

Das Untermenü befindet sich auf der linken Seite der GUI und ändert sich je nach in der Menüleiste ausgewähltem Bereich. Das Untermenü wird als Liste mit vertikal angeordneten Elementen angezeigt. Durch Klicken auf diese Elemente können Sie auf sämtliche Funktionen des jeweiligen Moduls der Panda GateDefender-Appliance zugreifen; dementsprechend ändert sich auch der Inhalt des Hauptbereichs.

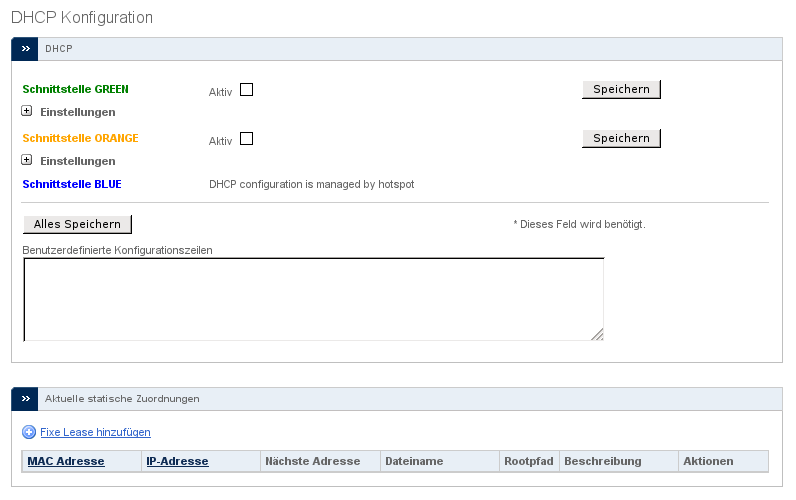

Der Hauptbereich

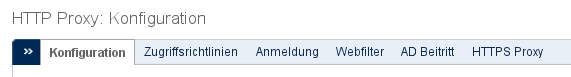

Der Hauptbereich enthält sämtliche Informationen und Einstellungen der aktuellen Menü-/Untermenüauswahl. Einige Seiten (beispielsweise das Dashboard oder Teile der Menüs Dienste und Protokolle) dienen lediglich Informationszwecken und zeigen in grafischer oder in Textform den aktuellen Status der Panda GateDefender-Appliance an. Bei Textseiten wird die Ausgabe von Linux-Befehlen auf dem Bildschirm angezeigt. Auf den meisten Seiten wird eine Tabelle mit Informationen zu den aktuell konfigurierten Einstellungen angezeigt. Sie haben die Möglichkeit, diese Einstellungen zu ändern bzw. zu löschen oder neue Einstellungen hinzuzufügen. Besonders komplexe Dienste wie HTTP-Proxy oder die Firewall enthalten eine solch hohe Anzahl an Konfigurationsoptionen, dass eine einzelne Seite für deren Darstellung nicht ausreicht.

Innerhalb von Registerkarten werden Konfigurationsoptionen häufig in einem oder mehreren Feldern zusammengefasst, in denen Einstellungen gesammelt werden, die sich auf einen gemeinsamen Teil der Gesamtkonfiguration beziehen.

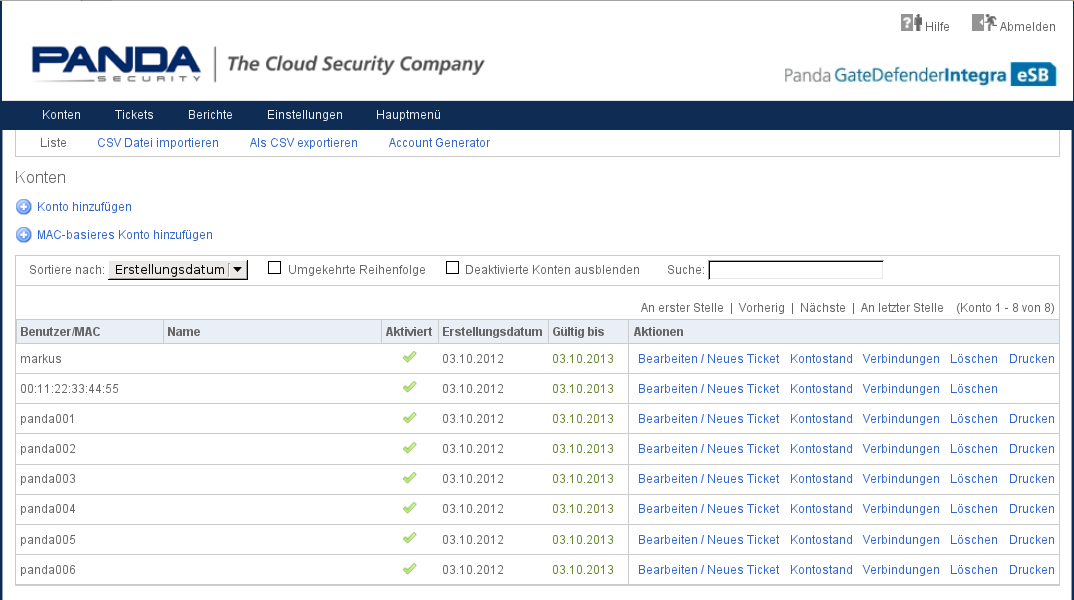

Die Hotspot-Administrationsoberfläche

Die nachfolgend abgebildete Hotspot Administratoren-Oberfläche ist der einzige Bereich der GUI der Panda GateDefender-Appliance, der ein unterschiedliches Layout aufweist. Es gibt keinen Fußteil, das Untermenü befindet sich unter der Hauptmenüleiste und ganz rechts in der Menüleiste wird der Link Hauptmenü angezeigt, über den Sie zurück zum Hauptmenü gelangen.

Beachten Sie, dass bei Elementen der „Die Hotspot-Administrationsoberfläche“ die ursprüngliche Menüleiste in der Regel nicht angezeigt wird.

Die Symbole

Die Seiten der Panda GateDefender-Appliance enthalten zahlreiche Symbole. Sie dienen entweder zur Kennzeichnung einer Aktion, die schnell durchgeführt werden kann oder zur Erläuterung der dargestellten Einstellungen.

- Schalter

- Schalter werden verwendet, um Dienste zu aktivieren bzw. zu deaktivieren. Sie befinden sich im oberen Teil des Hauptbereichs. Ein grauer Schalter gibt an, dass der Dienst deaktiviert und inaktiv ist. In diesem Fall werden im Hauptbereich keine Einstellungen bzw. Konfigurationsoptionen angezeigt. Durch Klicken auf den Schalter werden der Dienst sowie die für ein reibungsloses Funktionieren des Dienstes erforderlichen Daemons gestartet. Nach wenigen Sekunden wechselt der Schalter auf blau. Sämtliche verfügbaren Konfigurationsoptionen werden angezeigt. Um den Dienst zu deaktivieren, klicken Sie erneut auf den Schalter: Dadurch werden alle Daemons gestoppt, der Schalter wird grau und die Einstellungen werden ausgeblendet.

- Richtlinien

Diese Symbole finden sich bei Diensten, die gewisse Richtlinien oder Kontrollen für den Datenverkehr vorschreiben, beispielsweise Firewall-Regeln oder Proxy-Spezifikationen. Wenn ein Paket einer bestimmten Regel entspricht, wird die für diese Regel festgelegte Richtlinie angewandt. Die Regel ermittelt anschließend, ob und wie das Paket weitergeleitet wird.

Zugriff ohne Einschränkungen erlauben.

Zugriff nach erfolgreicher Prüfung durch das IPS erlauben. Diese Richtlinie gilt nur bei Firewall-Regeln.

Pakete blockieren und entfernen.

Pakete blockieren, aber Benachrichtigung an Quelle senden.

Regeln teilweise akzeptieren. Dieses Symbol wird in der Überschrift von Richtlinienlisten angezeigt und illustriert, dass einige der Richtlinien aus der Liste akzeptiert, andere hingegen abgelehnt werden, wie beispielsweise unter Menüleiste ‣ Proxy ‣ HTTP ‣ Inhaltsfilter.

- Zusätzliche Symbole

Zusätzliche Symbole der Panda GateDefender-Appliance.

- Navigationsleiste

- Stellenweise enthalten Bereiche mit längeren Elementlisten eine Navigationsleiste, die die Auflistung der Elemente erleichtert. Diese Navigationsleiste setzt sich aus mehreren Zellen zusammen: links die Zellen Erste Seite und Vorherige Seite, rechts die Zellen Nächste Seite und Letzte Seite. Sie enthalten jeweils eine variable Menge an Seitenzahlen. Durch Klicken auf die verschiedenen Zellen gelangen Sie entweder zur Seite mit der angegebenen Seitenzahl, zur ersten oder letzten bzw. zur vorherigen oder nächsten Seite.

Gemeinsame Aktionen und Aufgaben

Es gibt zwei Arten von Aktionen, die innerhalb der GUI durchgeführt werden können: Aktionen an einem einzelnen Element in einer Liste mit Konfigurationseinstellungen (d. h. eine Firewall-Regel) und „globale“ Aktionen zur Speicherung und Anwendung sämtlicher Einstellungen aus einer Liste, einem Feld oder einer Seite.

- Aktionen und Symbole

Diese Symbole befinden sich rechts in der Spalte Aktionen neben den diversen Tabellen, die auf den Seiten angezeigt werden. Sie stellen in der Regel eine Liste der festgelegten Elemente dar, beispielsweise Firewall-Regeln oder OpenVPN-Benutzer. Die Aktionssymbole erlauben die Durchführung einer Aufgabe an einem entsprechenden Element aus der Liste. Einige Aktionen stehen nur für bestimmte Arten von Listen zur Verfügung:

und

geben den Status eines Elements an (aktiviert bzw. deaktiviert). Sie können den Status ändern, indem Sie auf das Symbol klicken. Anschließend werden Sie möglicherweise aufgefordert, den Dienst – falls erforderlich – neu zu starten, die Konfiguration mithilfe der Daemons neu zu laden und die Änderungen zu aktivieren.

und

stehen nur bei Listen zur Verfügung, bei denen die Reihenfolge von Bedeutung ist, beispielsweise bei Firewall-Regeln. Die Symbole ermöglichen die Änderung der Reihenfolge durch Verschieben der Elemente nach oben

oder unten

.

erlaubt die Modifizierung des ausgewählten Elements. Wenn Sie auf dieses Symbol klicken, wird der passende Editor für das Element geöffnet.

entfernt das ausgewählte Element aus der Liste und der Konfiguration. Bevor das Element endgültig gelöscht wird, müssen Sie den Löschvorgang bestätigen.

erlaubt das Herunterladen des Elements (in der Regel ein Archiv).

wird in manchen Umgebungen verwendet, beispielsweise in Menüleiste ‣ Dienste ‣ Spam-Training, um die Verbindung zwischen einem Element und einem Remote-Server zu prüfen.

und

werden im IPS angezeigt (Menüleiste ‣ Dienste ‣ Intrusion Prevention) und erlauben die Protokollierung von Paketen, die nach Übereinstimmung mit einer Regel weitergeleitet oder blockiert werden.

- „Globale“ Aktionen

Am Ende jeder Seite, die die Anpassung mindestens einer Option erlaubt, können Sie die neue Konfiguration mithilfe von Speichern auf der Festplatte speichern oder vorgenommene Änderungen mithilfe von Abbrechen verwerfen. In letzterem Fall ist keine weitere Aktion erforderlich, da die Konfiguration nicht geändert wurde. Im ersten Fall ist möglicherweise ein Neustart des soeben modifizierten Dienstes erforderlich sowie ein Neustart einiger zugehöriger bzw. abhängiger Dienste, damit die neuen Einstellungen geladen und in der laufenden Konfiguration verwendet werden können. Wenn diese Aktion erforderlich ist, wird nach Speichern der Einstellungen ein Textfeld mit der Schaltfläche Übernehmen angezeigt, auf die Sie klicken müssen, um den Dienst neu zu starten.

Bei Verwendung eines Mehrfachauswahlfelds (z. B. unter menuselection: Menüleiste –> Hotspot Einstellungen) können Sie auf Alle hinzufügen oder Alle entfernen klicken, um sämtliche Einträge aus der Liste der verfügbaren bzw. ausgewählten und aktiven Elemente hinzuzufügen bzw. zu entfernen.

- Mehrfacheinträge in einer einzelnen Konfigurationsoption

- Sie können an etlichen Stellen mehrere Werte für ein einzelnes Konfigurationselement eingeben, beispielsweise für Quelle oder Ziel einer Firewall-Regel. In solchen Fällen wird entweder ein Textbereich oder ein Dropdown-Menü angezeigt. In ersterem Fall können Sie in der Regel einen Wert pro Zeile eingeben, sei es eine MAC-Adresse, ein Netzwerkbereich (in CIDR-Notation) oder ein OpenVPN-Benutzer. In letzterem Fall ist die Auswahl auf eine begrenzte Zahl vordefinierter Werte beschränkt. Diese Werte können Sie auswählen, indem Sie auf der Tastatur die STRG-Taste gedrückt halten und anschließend auf die Werte klicken, die Sie auswählen möchten.

IPv4 und CIDR-Notation.

Eine IPv4-Adresse ist eine Netzwerkadresse mit einer Länge von 32 Bits, die in vier Blöcke mit einer Länge von 8 Bits unterteilt ist („Oktette“). In dezimaler Form kann jedes Oktett einen beliebigen Wert zwischen 0 und 255 annehmen (28= 256).

Beim Festlegen eines Netzwerkbereichs wird die IP-Adresse des ersten Hosts im Netzwerk zusammen mit der Subnetzmaske, kurz Netzmaske, vorgegeben. Hierdurch wird die Anzahl der in diesem Netzwerk verfügbaren Hosts festgelegt. Das Subnetz ist als Länge des Netzpräfixes definiert, d. h. als der Teil der IP-Adresse, den sämtliche Hosts innerhalb eines Netzwerks teilen.

Es gibt zwei Möglichkeiten, ein Netzwerk/Netzmasken-Paar zu bezeichnen:

explizit, d. h. beide werden im Standard-IP-Adressformat angegeben. Zum Beispiel:

Netzwerk 192.168.0.0 Netzmaske 255.255.255.0

Dieses Netzwerk beginnt bei der IP-Adresse 192.168.0.0 mit 256 verfügbaren Hosts, d. h. der Netzwerkbereich reicht von der IP- Adresse 192.168.0.0 bis zur IP-Adresse 192.168.0.255. Die ersten drei Oktette der Netzmaske enthalten die Zahlenfolge 255. Das bedeutet, dass es keinen verfügbaren Host gibt (bzw. dass dieser Teil der IP-Adresse dem Netzpräfix entspricht). An vierter Stelle steht die Ziffer 0, was bedeutet, dass sämtliche Hosts (256 - 0 = 0) verfügbar sind.

in CIDR-Notation wird der Netzwerkbereich kürzer gefasst: Anstelle der freien Hosts werden die freien Bits angegeben. Der oben erwähnte Netzwerkbereich wird dann folgendermaßen dargestellt:

192.168.0.0/24

Diese Notation zeigt die Länge des gemeinsam genutzten Teils der IP-Adresse in Bits an. Die Zahl 24 bedeutet, dass die ersten drei Oktette (bestehend aus jeweils 8 Bits) gemeinsam genutzt werden, wohingegen das vierte Oktett nicht belegt ist. Auf diese Weise wird die Zahl der freien Hosts angegeben: 32 - 24 = 8 Bits, also 256 Hosts.

Dasselbe gilt für IPv6-Adressen, wobei diese eine Länge von 128 Bit haben.

Zugriff auf die Panda GateDefender-Appliance¶

Es gibt mehrere Möglichkeiten, auf die Panda GateDefender-Appliance zuzugreifen: Der direkte Zugriff erfolgt über die webbasierte GUI. Auch ein konsolenbasierter Zugriff über SSH und die serielle Konsole ist möglich. Diese Option ist jedoch nur für fortgeschrittene Benutzer geeignet.

Die Weboberfläche (GUI) der Panda GateDefender-Appliance¶

Der empfohlene Zugriff auf die GUI der Panda GateDefender-Appliance ist äußerst einfach: Öffnen Sie den Browser, und geben Sie bei jedem Start der PandaGateDefender-Appliance die IP-Adresse der GRÜNEN Schnittstelle (GRÜNE IP-Adresse) ein.

Sie werden zu einer sicheren HTTPS-Verbindung auf Port 10443 weitergeleitet. Da die Panda GateDefender-Appliance ein selbst signiertes HTTPS-Zertifikat verwendet, werden Sie möglicherweise vom Browser bei der ersten Verbindungsherstellung aufgefordert, das Zertifikat zu akzeptieren. Anschließend werden Sie vom System zur Eingabe des Benutzernamens und Passworts aufgefordert. Geben Sie als Benutzernamen „admin“ und das Kennwort ein, das Sie von Ihrem Reseller erhalten haben. Falls Sie die PandaGateDefender-Appliance bereits angepasst haben, geben Sie das Kennwort ein, das bei der Installation verwendet wurde.

Die Übersicht der GUI der Panda GateDefender-Appliance sollte nun angezeigt werden. Es ist möglich sofort mit dem Durchsuchen der verfügbaren Informationen auf dieser Schnittstelle zu beginnen oder die Appliance weiter zu durchsuchen und zu konfigurieren. Überprüfen Sie die auf dieser Weboberfläche verfügbaren Informationen oder durchsuchen und konfigurieren Sie die Anwendung. Die weiteren Abschnitte dieses Handbuchs orientieren sich am Layout der Hauptnavigationsleiste: Jedes Element in der Hauptnavigationsleiste stellt einen anderen Abschnitt der Panda GateDefender-Appliance dar und wird in einem separaten Kapitel erläutert. Elemente und Registerkarten aus Untermenüs bilden jeweils weitere Unterkapitel.

Konsolenbasierter Zugriff¶

Der konsolenbasierte Zugriff auf die Panda GateDefender-Appliance wird nur für Benutzer empfohlen, die mit der Befehlszeile von Linux vertraut sind.

Es gibt zwei Möglichkeiten, zur Kommandozeilenschnittstelle CLI zu gelangen: über SSH oder die serielle Konsole. Der Zugriff über SSH ist standardmäßig deaktiviert. Sie können ihn jedoch unter Menüleiste ‣ System ‣ SSH Zugang aktivieren. Der Zugriff über die serielle Konsole hingegen ist standardmäßig für alle Anwendungen mit folgenden Parametern aktiviert:

- Port: ttyS0

- Bit, Paritätsbit, Stoppbit: 8, N, 1

- Geschwindigkeit: 38400 Baud oder 115200 Baud bei neueren Anwendungen.

Für eine Verbindung über die serielle Konsole sind folgende Voraussetzungen erforderlich:

- Terminalsoftware wie minicom für Unix/Linux-Felder oder puTTY für MS Windows

- Workstation mit serieller Schnittstelle

- Nullmodemkabel, um Ihre Workstation mit der Appliance zu verbinden

oder

- Terminalsoftware

- Netzwerkadapter mit Seriell-zu-Ethernet-Anbindung

- Kabel für Seriell-zu-Ethernet-Anbindungen für die Verbindung zwischen Anwendung und Adapter

Bemerkung

Wenn das Netzwerk nicht ordnungsgemäß konfiguriert ist, ist ein Zugriff auf die Panda GateDefender-Appliance u. U. nur über die serielle Konsole möglich.